0x01 前言:

参考文章:http://www.freebuf.com/articles/web/175048.html

https://www.colabug.com/2370006.html

靶机下载地址:https://www.vulnhub.com/entry/game-of-thrones-ctf-1,201/

0x02 环境配置

用VMware打开靶机,以NAT方式连接。

再开一台kali机进行渗透测试。

0x03 实战演练

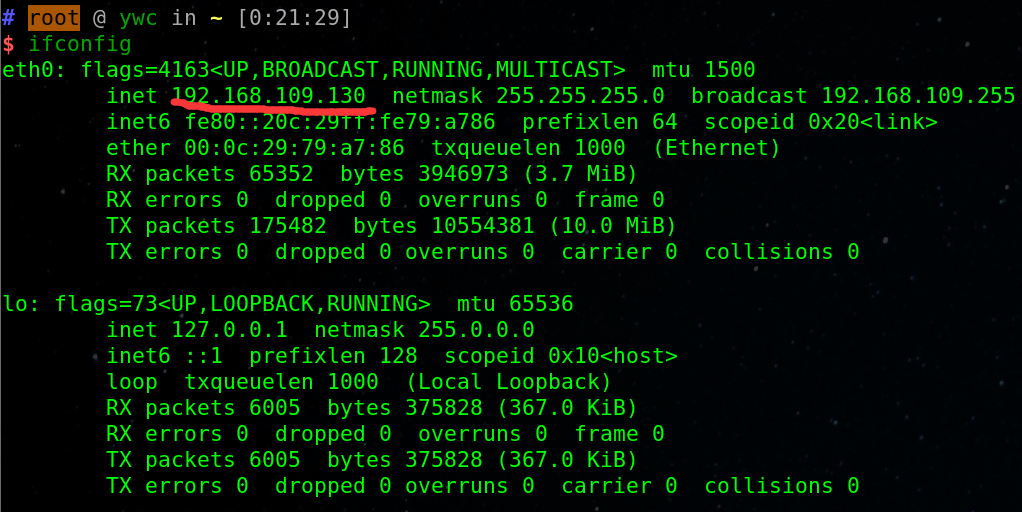

在kali中进行操作:ifconfig找到kali机ip。

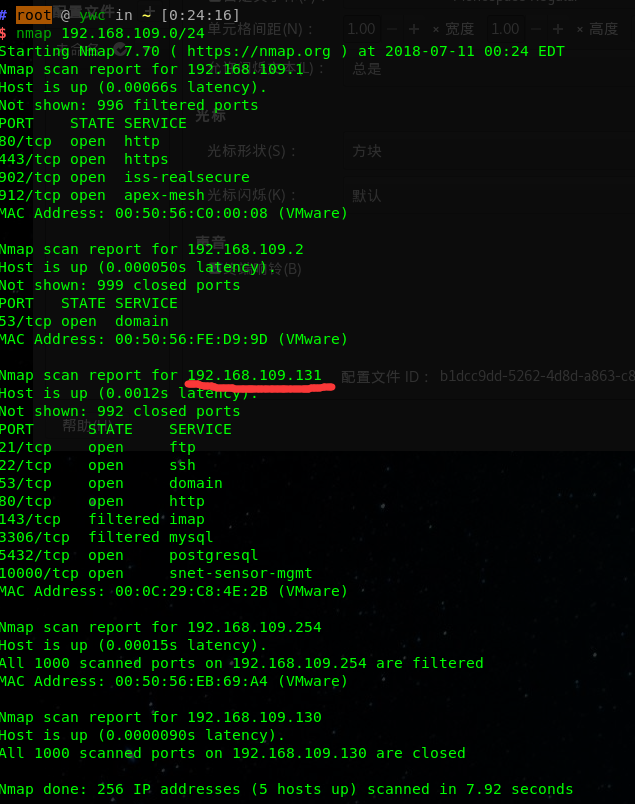

然后nmap进行靶机ip发现,命令:

1 | nmap 192.168.109.0/24 |

找到靶机ip,继续端口服务探测,命令:

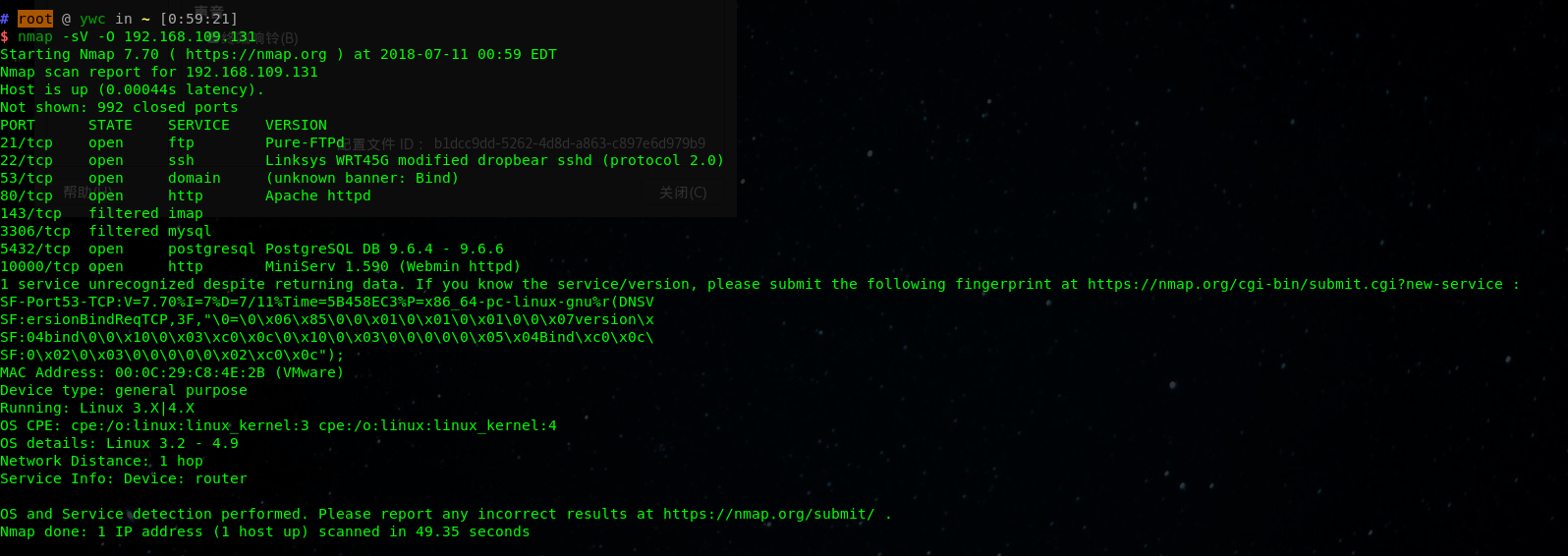

1 | nmap -sV -O 192.168.109.131 |

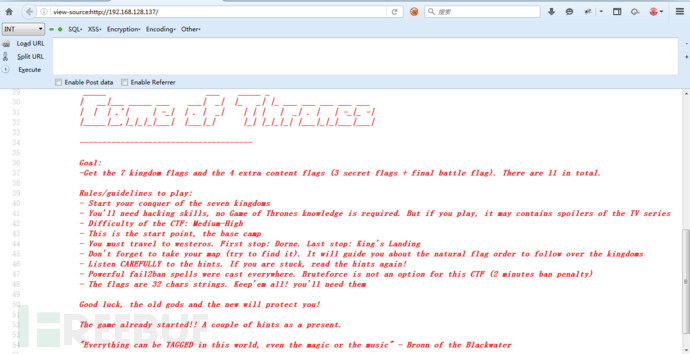

发现80端口运行web程序,用浏览器打开该网址。

接下来查看页面源代码,这是挖web漏洞的套路.

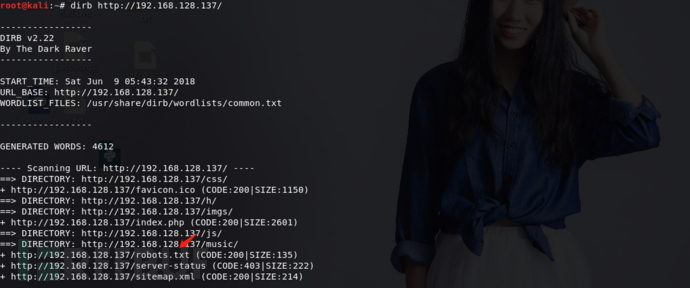

是一些介绍靶机的信息、包括目标、注意事项和小提示接下来用dirb扫描web目录(dirb是kali机中自带的一个强大的web目录扫描工具)

有robots.txt文件,打开以后发现里面有几个目录